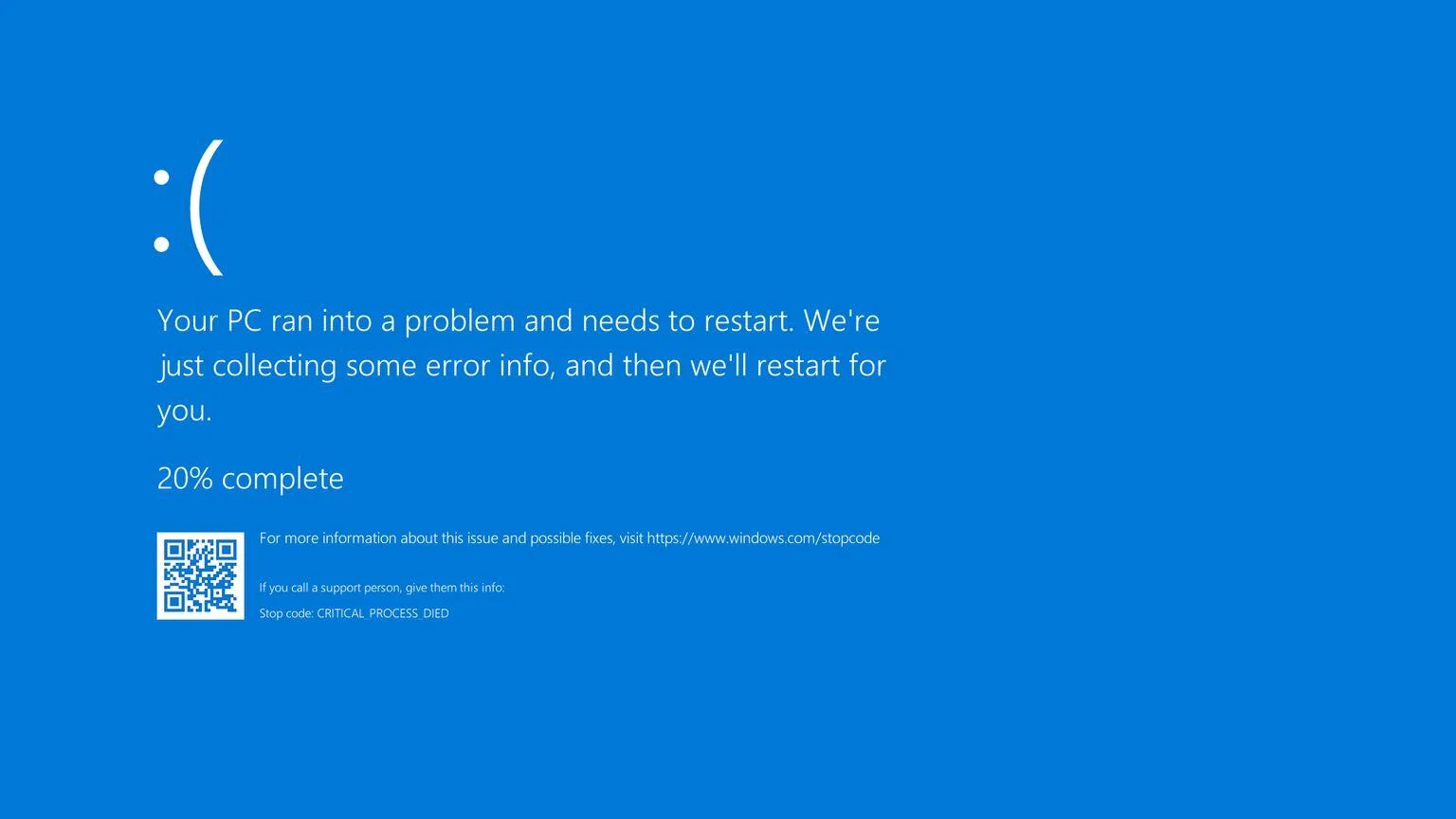

RÉPONSE AUX INCIDENTS

IRAAS

Réponse à incident coordonnée et rapide sur site par une équipe qualifiée et expérimentée.

Une gestion efficace des incidents permet de minimiser les dommages causés aux systèmes et aux données, de réduire les délais et les coûts de rétablissement, de contrôler les dommages et de préserver la réputation de la marque.

FIABILITÉ

Réponse à incidents rapide, y compris l’envoi d’un ingénieur qualifié disponible 24 heures sur 24, 7 jours sur 7.

EXPERIENCE

Plus de 12 ans d’expérience au sein d’organisations publiques et privées.

RAPIDITÉ

FORENSIC

FIABILITÉ

Réponse à incidents rapide, y compris l’envoi d’un ingénieur qualifié disponible 24/7.

EXPÉRIENCE

Plus de 12 ans d’expérience au sein d’organisations publiques et privées.

RAPIDITÉ

SLA à distance en moins de 30 minutes.

FORENSIC

Les meilleurs outils pour enquêter, détecter, découvrir, contenir et éliminer les menaces.

NOTRE PRIORITÉ: REMETTRE VOTRE ENTREPRISE SUR LES RAILS

Pour éviter qu'un incident ne se reproduise, il sera primordial de remédier à vos vulnérabilités et de renforcer votre protection à long terme.

Le processus structuré de réponse aux incidents et les méthodologies employées par ZENDATA impliquent une collaboration étroite avec les agences chargées de l'application de la loi, communément appelées "cyberpolice", dans différentes villes. Cette approche a facilité la création de coalitions internationales, les efforts de collaboration, la synchronisation et le partage de données critiques. En outre, ZENDATA est fière d'entretenir un partenariat avec l'unité de renseignement sur la cybercriminalité d'Interpol.

- Endiguer l’infection.

- Identifier la source de l’infection et définir l’IoC et l’IoA.

- Bloquer le vecteur d’entrée.

- Éliminer les menaces.

- Mettre en œuvre des garanties provisoires.

- Mettre en œuvre un plan de reprise des activités.

- Rapports et clarifications.

Définir la situation et le contexte

Déterminer le champ de l'enquête et y accéder

Mener l'enquête

Envoyer le rapport détaillé

NOTRE COMPORTEMENT EN MATIÈRE D’ENQUÊTE

- Enquête sur la présence de logiciels malveillants. Cette enquête permet de détecter la présence, l’intention et les sources d’infection du code malveillant.

- Enquête sur l’utilisation frauduleuse. L’objectif de cette enquête est d’analyser les actions frauduleuses d’un employé sur le système informatique d’une entreprise.

SERVICE

IRaaS

La définition des critères d'incidents et de leurs initiateurs est cruciale pour garantir la continuité des activités. Les experts de ZENDATA mènent des enquêtes approfondies et extraient des données précieuses sur les menaces admissibles devant les tribunaux. Nous menons des enquêtes juridiques scientifiques et proposons des analyses de logiciels malveillants et des analyses forensiques en interne avec des ingénieurs expérimentés.

Nos rapports d'enquête complets comprennent des évaluations des menaces adaptées aux enquêtes criminelles et à l'application de la loi. Ces rapports détaillent les étapes de l'enquête, l'analyse des menaces, les IoC et IoA collectés, les mesures temporaires d'atténuation, les résultats de l'accès initial et les recommandations.

Valeur ajoutée de ZENDATA

Notre service IRaaS comprend, sans toutefois s’y limiter:

- La coordination et la gestion de la réponse aux incidents

- La réponse aux incidents rapide

- L’enquête sur la cyberattaque

- Le confinement de la menace

- La découverte de l’accès initial

- La persistance et la suppression des portes dérobées

- Le service de négociation de ransomware

- L’analyse des actifs (terminaux, serveurs, équipements réseau, équipements mobiles, etc.) susceptibles d’avoir été infectés

- Le rapport d’incident, y compris les mesures correctives futures

- L’analyse forensique locale et à distance

- La mise en œuvre et l’exécution d’urgence du PRA/PCA

- La mise en œuvre d’outils de sécurité temporaires

- L’analyse de fichiers à la demande