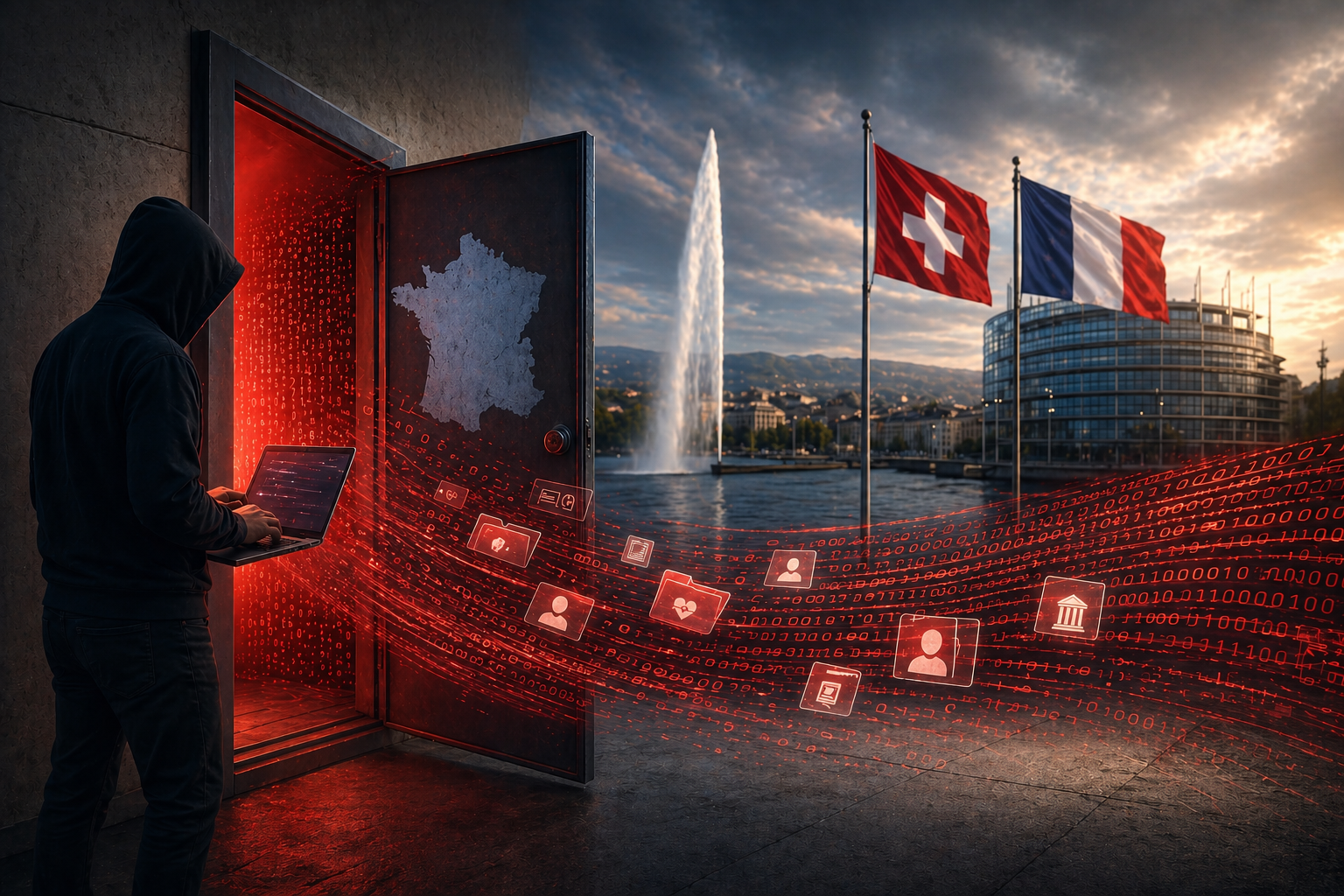

La vague de cyberattaques qui secoue la France depuis janvier 2026 fait la une des journaux. L’ANTS et ses 11,7 millions de comptes compromis, le fichier des comptes bancaires, les données médicales de 15 millions de patients chez Cegedim, les fiches S dérobées au Ministère de l’intérieur. On regarde ça depuis la Suisse ou depuis Bruxelles en se disant que c’est un problème français. C’est une erreur de lecture.

Ce qui se passe en France est un révélateur. Pas une exception.

Une surface d’attaque qui a explosé sans que personne ne s’en rende vraiment compte

Chaque organisation, quelle que soit sa taille, quelle que soit son industrie, traîne derrière elle une surface d’attaque qui s’est dilatée silencieusement au fil des années. Un site web principal. Plusieurs portails secondaires. Des API exposées pour connecter les outils internes. Une application mobile lancée il y a trois ans et maintenue a minima. Des dizaines d’employés avec des accès distants. Des consultants externes avec des credentials qui n’ont jamais été révoqués. Des fournisseurs connectés au SI. Des formulaires en ligne qui écrivent dans une base de données.

Chacun de ces éléments est une surface. Chacun peut être une porte.

Le problème n’est pas que les organisations sont négligentes. C’est que la vitesse à laquelle cette surface s’est étendue, portée par la digitalisation accélérée des dix dernières années, a largement dépassé la capacité de la plupart des équipes à la surveiller et à la sécuriser. On construit, on déploie, on connecte. Et on oublie. Un portail de demande de documents lancé en 2018, un sous-domaine de test jamais supprimé, une API documentée en interne mais accessible publiquement: c’est là que les attaquants passent.

Ce n’est pas un problème français. C’est la réalité de toute organisation qui a numérisé ses opérations sans avoir structuré sa sécurité en parallèle.

Ce que le profil des attaquants révèle sur l’état des défenses

En avril 2026, le parquet de Paris annonce l’arrestation d’un homme de 21 ans, originaire de Vendée, soupçonné d’être responsable de plus d’une centaine d’intrusions sur des sites gouvernementaux et des fédérations sportives. Les outils utilisés: des scanners de vulnérabilités disponibles gratuitement, des listes d’identifiants qui circulent en accès libre, de l’injection SQL et de l’IDOR, deux techniques enseignées en première année d’école d’ingénieur.

Il faut lire cette information à rebours. Ce n’est pas un portrait du hacker. C’est un portrait des cibles.

Si un autodidacte de 21 ans, armé d’outils gratuits et d’un abonnement à une IA générative, réussit cent intrusions sur des portails officiels, c’est que ces portails ont un niveau de sécurité inférieur à ce qu’un adolescent motivé peut maîtriser en quelques mois. Ce n’est pas parce qu’il est un génie. C’est parce que la porte était entrouverte.

Et si la porte est entrouverte pour un amateur, elle est grande ouverte pour un professionnel.

Le vrai signal que le bruit médiatique couvre

Ces jeunes hackers font les titres parce qu’ils veulent faire les titres. Ils revendiquent, publient, vendent bruyamment sur les forums. Leur motivation est autant la reconnaissance que le profit. Ce bruit est réel, mais il masque un signal bien plus inquiétant.

Les acteurs sérieux ne revendiquent rien. Groupes ransomware structurés, courtiers en accès initiaux, opérateurs étatiques: ils passent par les mêmes portes, via les mêmes vulnérabilités, avec exactement les mêmes techniques de base. Sauf qu’ils ont en plus les moyens d’aller plus loin, de rester plus longtemps, et de ne rien dire. Ils entrent, ils collectent, ils partent. En silence.

Les données volées ne disparaissent pas avec l’arrestation d’un gamin de Vendée. Elles circulent, s’agrègent, se combinent avec d’autres bases. Leur valeur est souvent décalée dans le temps. Un lot de données médicales volé aujourd’hui peut alimenter une campagne de phishing ciblée dans dix-huit mois.

Être mieux sécurisé que son voisin: une stratégie collective qui fonctionne

Face à cette réalité, la bonne question n’est pas « est-ce que je suis une cible prioritaire pour un groupe étatique? » La plupart des organisations ne le sont pas. La bonne question est: « est-ce que mon niveau de sécurité est suffisant pour décourager un attaquant opportuniste qui cherche la cible la plus facile dans son périmètre? »

Les attaquants, surtout les plus nombreux, fonctionnent par sélection naturelle. Ils scannent, ils testent, ils cherchent le chemin de moindre résistance. Ce n’est pas votre organisation spécifiquement qui les intéresse, c’est la première porte qui s’ouvre. Si votre porte résiste un peu plus que celle du voisin, ils passent à la suivante.

Ce n’est pas du cynisme, c’est de la stratégie. Et c’est une stratégie qui fonctionne à l’échelle collective: si chaque organisation se donne comme objectif d’être mieux sécurisée que la moyenne de son secteur, le niveau global monte. Les cibles faciles se raréfient. Le coût de l’attaque augmente pour tout le monde.

Cela implique quelques priorités concrètes. Connaître l’intégralité de sa surface d’attaque, ce qui est plus rare qu’on ne le croit. Maintenir ses actifs exposés, en particulier les portails web, les API et les applications mobiles oubliées. Gérer les accès des tiers et des consultants avec la même rigueur que ceux des employés internes. Et tester régulièrement ses défenses, pas pour obtenir un rapport rassurant, mais pour savoir exactement où la porte est entrouverte avant qu’un autre ne le découvre à votre place.

La Suisse n’est pas une exception

Il serait confortable, depuis Genève, de regarder cette vague française comme le résultat d’un modèle de centralisation particulier. C’est partiellement vrai: la France a fait le choix de portails nationaux uniques qui concentrent des dizaines de millions de dossiers sur une seule architecture. Ce modèle crée des méga-cibles que la décentralisation suisse évite structurellement.

Mais les PME romandes, les communes, les associations, les fédérations, les écoles: elles ont exactement le même profil de vulnérabilité que leurs équivalentes françaises. Mêmes budgets insuffisants, mêmes portails vieillissants, même surface d’attaque non cartographiée. La protection que la Suisse tire de sa structure institutionnelle ne descend pas jusqu’à ces organisations.

Retrouverz L’interview de Steven Meyer dans Le Temps